29

2007

Configuration d’un Firewall IPCOP

1. Présentation :

Voici un petit tuto vous expliquant comment mettre place une solution Firewall IPCOP.

Et là je vous entends d’ici : mais c’est quoi ce truc là IPCOP ! ! ! ! !

Alors c’est simple, IPCOP est une distribution linux (Open Surce), basée sur Linux From Scratch, destinée à assurer la sécurité d’un réseau.

C’est un système d’exploitation à part entière qui peut être installé sur un vieux PC (233 Mhz, 64 Mo RAM, 200 Mo Disque dur) pour faire office de FireWall très performant (pare feu) et personnalisable grâce à un système de plugins très simples à mettre en œuvre.

IPCOP peut gérer jusqu’à 4 réseaux différents (classés par couleurs)

- Interface Rouge :

Ce réseau correspond au réseau Internet (le réseau le plus dangereux.), l’essence même d’IPCOP est de protéger les autre réseau des attaques venues du réseau Rouge. - Interface Verte :

Correspond au réseau local protégé par IPCOP.

Ce réseau à le droit d’accès aux 3 autres réseaux (sauf paramétrage spéciaux : URL Filter qui limite l’accès au Web, BlockoutTrafic pour gérer finement le trafic réseau.) - Interface Orange (optionnelle) :

Ce réseau est une sorte de DMZ (Demilitarized Zone = Zone Démilitarisée) qui permet de relier des serveurs mail ou serveurs Web au réseau Internet.

Les ordinateurs de ce réseau ne peuvent pas accéder aux ordinateurs des interfaces Bleu et Verte sauf mise en place de règles explicites. - Interface Bleu (optionnelle)

C’est une interface spécifique aux réseaux sans fil. Elle permet aux ordinateurs connectés d’accéder au réseau rouge et orange sans accéder au réseau Vert.

Dans ce tuto je vous présente un paramétrage d’IPCOP avec deux interfaces (rouge et vert) permettant de protéger un réseau simple (sans Wifi ni DMZ) des dangers d’Internet.

Voici un résumé succin de l’instll :

2. Procédure d’installation :

La présentation terminée, passons maintenant à l’installation et au paramétrage de la bête ?

Commencez par télécharger la dernière version d’IPCOP (à l’heure où j’écris ces quelques ligne version 1.4.16 sur le site http://ipcop.org ou sur le site http://sourceforge.net/projects/ipcop/

Une fois le fichier ISO téléchargé ~ 47 Mo, gravez le avec votre logiciel de gravure préféré.

Une fois le gravé, bootez dessus sur le PC destiné à devenir Firewall IPCOP.

Vous obtenez alors la page suivante :

Appuyez sur ENTRER pour lancer l’installation d’IPCOP.

Choisissez alors la langue d’installation :

Validez la page de bienvenue :

Puis choisissez la source d’installation, dans notre cas lecteur CD-ROM

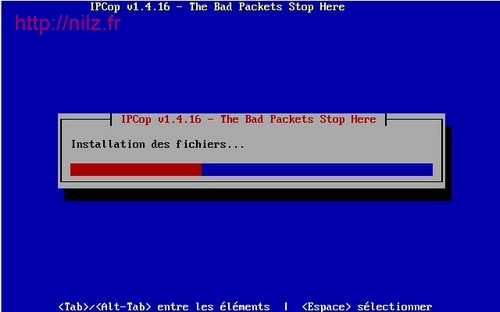

La procédure de détection du matériel et d’installation des paquets commence alors :

Une fois l’installation des paquets terminée, passons au premier paramétrage du pare feu.

Si vous possédez une sauvegarde d’IPCOP choisissez l’emplacement sinon passez (comme dans notre cas, passez cette étape.

Sur la page suivante choisissez rechercher pour qu’IPCOP détecte vos interfaces réseau

Le driver de la carte détectée s’affiche alors.

Cliquez sur OK pour valider le choix de ce drivers pour le réseau vert.

Saisissez alors l’adresse IP LAN que vous voulez donnez à votre Firewall IPCOP (IP qui correspondra à la passerelle de votre réseau Vert.

Un message de fin d’installation apparaît alors.

Retirez votre CD et validez OK pour continuer.

Choisissez ensuite votre type de votre clavier

Ici choisissez votre fuseau Horaire.

Donnez un nom à votre Firewall.

Choisissez un nom de domaine (groupe de travail) pour votre réseau, où saisissez le nom de domaine (groupe de travail) existant.

Choisissez votre option de paramétrage pour l’interface Rouge, comme nous paramétrons la protection d’un accès ADSL nous allons désactiver l’option RNIS (Numéris).

Pour finir de configurer les interfaces d’IPCOP, choisissez « Type de configuration réseau »

Dans notre cas, c’est GREEN + RED.

Le système arrête et redémarre alors les interfaces réseau .

Choisissez maintenant « Affectation des pilotes et des cartes » pour affecter une carte réseau à l’interface Rouge.

Choisissez OK pour lancer l’outil de recherche des pilotes de carte réseau.

Cliquez sur Rechercher pour lancer le recherche.

Une fois le pilote détecté, cliquez sur OK.

Passons maintenant à la configuration de l’adressage du réseau Rouge.

Choisissez « Configuration de l’adresse »

Choisissez alors l’interface que vous souhaitez configurer (ici ROUGE).

Dans notre cas, nous choisissons adressage IP statique avec comme IP : 192.168.1.2 (pour être dans le même plan d’adressage que la Livebox qui est en 192.168.1.1).

Choisissez « Configuration du DNS de la passerelle » pour définir l’adresse de la passerelle pour accéder à Internet ainsi que les serveurs DNS Favoris.

Dans notre exemple, nous utilisons une Livebox Orange donc comme DNS nous mettons en primaire l’adresse IP de la Livebox et en secondaire le serveur DNS Primaire de Orage.

Comme Passerelle par défaut nous mettons l’adresse IP LAN de la Livebox : 192.168.1.1

Choisissez maintenant Configuration du serveur DHCP (si vous voulez délivrer les Adresse IP automatiquement aux station du réseau Vert) ou continuer si vous ne voulez pas de DHCP.

Choisissez ici le plage d’adresse de votre Pool DHCP.

Dans mon cas j’ai mis 192.168.0.100 à 192.168.0.150 avec comme passerelle (pour les machines du réseau Vert) 192.68.0.10 (adresse LAN de l’IPCOP). Et comme DNS Primaire l’adresse LAN de l’IPCOP.

La configuration est alors finie il ne reste plus qu’à choisir vos mots de passe pour les différent users.

Le mot de passe root (utilisateur suprême du mode console : shell)

Choisissez le mot de passe du user admin qui sert à se logger via l’interface Web.

Le gros du paramétrage est alors fini.

Cliquez sur OK pour rebooter votre Firewall.

Si vous avez un écran sur votre PC IPCOP, au redémarrage vous obtenez le menu de boot GRUB suivant :

Laissez passez 5 secondes pour qu’IPCOP se lance.

Une fois le cheminement du boot fini vous obtenez une belle fenêtre noir avec un prompt qui marque login :

tapez root

Puis comme password, tapez le mot de passe saisi précédemment pour obtenir l’accès au shell : (nous reviendrons au shell plus tard pour l’installation des addons)

L’installation à proprement parlé de vote IPCOP est terminée.

3. Prise en main :

Pour accéder à l’interface Web Tapez : https://192.168.10.1:445

User : admin

Pass : le mot de passe défini précédemment.

Vous obtenez alors la page suivante :

Vous voyez ici 8 sections disponibles :

- Système :

Cette section regroupe tous les utilitaires système : mise à jour, accès SSH, modification du mot de passe, sauvegarde … etc. - Etat :

regroupant les résumé de l’état système ainsi que des outils de surveillance grahique : services actifs, utilisation de mémoire, du processeur, du disque dur … etc. - Réseau :

Cette section n’est utile que si vous avez connecté directement un modem à l’interface rouge (en non un routeur/modem) dans ce cas elle vous permet de paramétrer directement le modem. - Services :

Vous retrouvez ici les options de paramétrages des différent services installé sur le pare feu. Bien sûr au plus vous ajoutez de plugins, au plus cette interface sera fournie.

Par défaut vous y trouverez : serveur mandataire (serveur proxy), serveur DHCP, serveur DNS Dynamique, serveur de temps, fonction de lissage de trafic …etc. - Pare feu :

voici la section dédiée au paramétrage fin du firewall : transfert de ports, accès externe, option du pare feu …etc. - RPVs :

Cette section vous permet de créer un VPN (réseau privé virtuel) entre deux firewall IPCOP. - Journaux :

Configuration des journaux, Résumé des journaux, Journaux du serveur mandataire, Journaux du pare-feu, Journaux IDS si ce dernier est actif et Journaux Système - Addons :

détection qui n’apparaît qu’après ajout du plugin MOD serveur (que nous verrons plus loin).

4. Paramétrage :

a. Autoriser l’accès SSH

Passons maintenant au paramétrage avancé de votre pare feu :

Allez dans le menu Système puis la section accès SSH :

Ici cochez :

• Autorise le transfert IP

• Permettre l’authentification par mot de passe

• Et permettre l’authentification par clef publique

Ces paramètres vont nous permettre d’accéder à notre firewall depuis notre PC et d’y transférer les fichiers nécessaires à l’installation des plugins.

b. Installation de plugins supplémentaires :

Téléchargez et décompressez le logiciel WINSCP Portable (pas besoin d’installer), vous pouvez le trouver à l’adresse suivante :

http://sourceforge.net/projects/winscppe/

Téléchargez également le logiciel Putty http://www.chiark.greenend.org.uk/~sgtatham/putty/download.html

Ce logiciel va vous permettre d’ouvrir une session (shell) sur votre IPCOP depuis votre PC.

Téléchargez ensuite les plugins que vous désirez ajouter, dans notre cas pour construire un frirewall complet nous allons voir l’installation et le paramétrage de : URL Filter, MOD Serveur, AdvProxy, P2PBlock et Adv Qos.

Pour URL Filter nous avons besoin de :

http://www.urlfilter.net/download.html

ou le lien de téléchargement direct : http://www.urlfilter.net/download/ipcop-urlfilter-1.9.1.tar.gz

Pour Addons Server tékécharger le fichier :

http://firewalladdons.sourceforge.net/ et cliquez sur curent version

Actuellement (à l’heure de la rédaction de ce tuto) version 2.3 b2 : http://firewalladdons.sourceforge.net/install-2.3.b2.html

Téléchargez une base de blacklist, de l’université de Toulouse par exemple : *

ftp://ftp.univ-tlse1.fr/blacklist/blacklists.tar.gz

ou juste quelques catégories : ftp://ftp.univ-tlse1.fr/blacklist/

Téléchargez P2PBlocker :

Lien direct : http://the-networld.vcsens.com/modules.php?op=modload&name=Downloads&file=index&req=getit&lid=8

Ou allez voir sur le site : http://www.the-networld.tk/

AdvProxy est disponible dans la section Addons Server sinon téléchargeable à l’adresse :

http://www.advproxy.net/

Pour Block Out Trafic (est disponible dans la section Addons Server sinon téléchargeable à l’adresse :

http://blockouttraffic.de/files/BlockOutTraffic-2.3.2-GUI-b3.tar.gz

Une fois tous vos plugins téléchargés il vous faut les transférer sur votre IPCOP afin de les installer.

Lancez WinSCP et connectez vous en tant que root

Là créez le répertoire /var/ipcop/plugin et copiez-y les différents fichiers téléchargés ci-dessus.

Une fois ces fichiers transférés, ouvrez une session PuTTY :

Connectez vous de nouveau en root :

Là déplacez-vous dans le répertoire plugin :

Cd /var/ipcop/plugin

Décompressez le plugin URL FIlter

tar –zxvf ipcop-urlfilter-1.9.1.tar.gz

Lancez ensuite le script d’installation du plugin :

cd ipcop-urlfilter

./install

L’installation d’URL Filter est alors terminée. Pas si compliqué que ça non !!!!!!!

Enfin pour l’installation d’Addons Server :

Cd /var/ipcop/plugin

tar –zxvf addons-2.3-CLI-2.tar.gz

cd addons

./setup –i

Rebootez alors votre système

shutdown –r now

NB : Pour désinstaller un plugin exécutez /var/ipcop/plugin/nom_du_plugin/uninstall ou

/var/ipcop/plugin/setup -u

c. Paramétrages des Services :

Une fois l’IPCOP redémarré (un petit son retentira), rendez vous sur l’interface Web : https://192.168.10.1:445

• Paramétrage du proxy et d’URL Filter :

Là allez dans l’onglet service section serveur mandataire (Proxy) :

Cochez les casses :

• Activer sur Green

• Mode transparent sur Green

• Et enfin Filtre d’URL

Enregistrez les modifications.

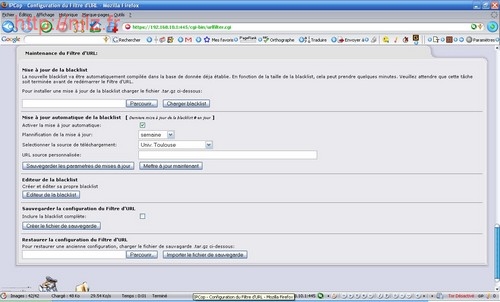

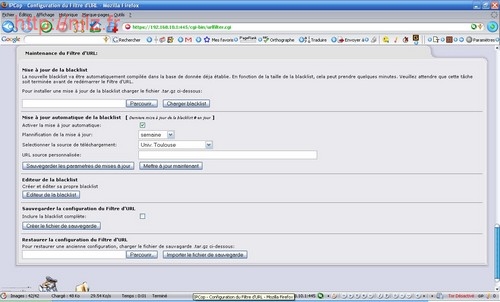

allez dans l’onglet services section Filtrage URL et descendez jusqu’à l’encadrement « Mise à jour de la blacklist »

Là cliquez sur parcourir et allez chercher le fichier téléchargé précédemment : blacklist.tar.gz que vous avez téléchargé précédemment.

Une fois le fichier sélectionné, cliquez sur chargez blacklist.

Vous obtenez alors la liste des catégories suivantes (en haut de la page de config d’URL Filter) :

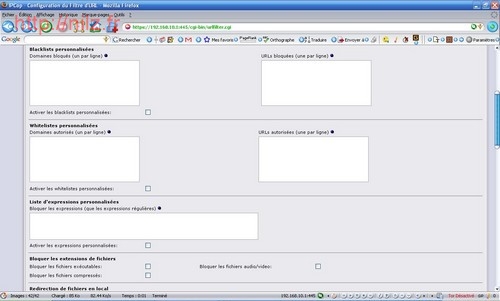

Cochez les catégories que vous souhaitez bloquer

Personnalisez maintenant le message d’avertissement qui va s’afficher lors du blocage :

Pour enregistrer et activer de suite ces modifications, cliquez sur enregistrer et redémarrer (pour redémarrer le service proxy)

NB : on remarquera qu’il est également possible de personnaliser cette page en insérant une image de fond.

Ce qui vous donne lors de l’accès à un site de la blacklist l’avertissement suivant :

Dans ce cas deux possibilités :

1. Le site est vraiment Interdit et le client ne dois pas le visiter ? Ne rien faire

2. Le site est n’est pas à considérer comme interdit et là il suffit de l’ajouter dans les Whitelistes personnalisées section services/filtrage URL (un site par ligne sous la formr : free.fr par exemple, c’est-à-dire sans http ni www).

Activez la mise à jour automatique de vos blacklists, ça vous permet de ne pas avoir à le faire manuellement :

NB : Il est possible d’éditer les blacklists, de sauvegarder les paramètres de mise à jour des blacklistsr et même de sauvegarder votre configuration d’URL Filter.

• Paramétrage de la détection d’intrusion :

Activons maintenant le détection d’intrusion d’IPCOP (le système utilisé est le système Open Source Snort).

Pour pouvoir l’utiliser il faut commencer par s’inscrire en ligne sur le site http://www.snort.org

Une fois inscrit, connectez vous, cliquez sur « user preferences » puis en bas de la page sur « get oink code » enfin copiez votre code « Oink »

dans la page de configuration de Snort d’IPCOP.

Enregistrez et appliquez alors les modifications, si tout ce passe bien l’état du service dois devenir vert !

d. Pare Feu

• Transfert de Port

Cette option se trouve dans l’onglet pare feu / Transfert de port

Ce panneau sert, comme son nom l’indique, à transférer un port vers une adresse IP du réseau interne (Green), utile pour UltraVNC, Téléphonie IP, serveur FTP, Freeplayer …. Bref tous les logiciels ayant besoin d’un accès direct à Internet

Dans l’exemple ci-dessus je montre comment rediriger le port TCP 5900 (pour Ultra VNC) vers l’IP 192.168.10.20 depuis toutes les IP WAN.

• Accès externes

Nous pouvons ici ouvrir les ports 445 et 222 pour autoriser l’accès à la page de configuration Web ainsi que l’accès SSH depuis le réseau extérieur (Internet – rouge).

e. Addons (après installation du plugin) :

Cet onglet vous permet d’ajouter des plugins sans passer par le mode console.

Pratique en effet pour les newbies du monde linux mais ne regroupe toutefois pas tous les meilleurs plugins disponibles! A installer tout de même.

f. Etat du système :

Cet n’est là qu’à titre indicatif, en effet aucune modification n’est possible ici.

Vous pouvez ici vérifier quel services sont actifs, l’espace disque disponible, la mémoire utilisée, les modules chargés … etc.

g. Journaux

Pour en finir avec ce petit tuto nous allons aborder une notion très importante pour un firewall : les journaux ou logs.

En effet, ces retours d’informations permettent d’analyser quels sont les attaques, quand ont-elles lieu voire même d’arriver à identifier leur origine, le simple fait de cliquer sur l’adresse IP soupçonnée lance un Who is.

A noter qu’il possible de paramétrer les logs dans l’onglet journaux/configuration des journaux en les classant (ordre chronologique ou alphabétique), en fixant le nombre de lignes conservée, ou en précisant la durée de conservation des logs, … etc.

Bon surf Sécurisé 🙂

Nilz

PS : Je vous présenterai dans un autres post des addons complémentaires !

166 Comments + Add Comment

Leave a comment

- mai 2018

- août 2017

- février 2017

- janvier 2016

- mars 2015

- décembre 2014

- septembre 2014

- juin 2014

- mai 2014

- avril 2014

- mars 2014

- décembre 2013

- octobre 2013

- mars 2013

- décembre 2012

- novembre 2012

- septembre 2012

- juillet 2012

- juin 2012

- mai 2012

- avril 2012

- février 2012

- janvier 2012

- décembre 2011

- novembre 2011

- octobre 2011

- septembre 2011

- août 2011

- juin 2011

- mai 2011

- avril 2011

- mars 2011

- février 2011

- janvier 2011

- décembre 2010

- octobre 2010

- septembre 2010

- août 2010

- juillet 2010

- juin 2010

- mai 2010

- mars 2010

- février 2010

- décembre 2009

- octobre 2009

- août 2009

- juillet 2009

- juin 2009

- mai 2009

- avril 2009

- mars 2009

- février 2009

- janvier 2009

- août 2008

- mai 2008

- avril 2008

- mars 2008

- février 2008

- décembre 2007

- novembre 2007

- octobre 2007

- septembre 2007

- août 2007

- juin 2007

- mai 2007

- avril 2007

- novembre 2006

- octobre 2006

- septembre 2006

- août 2006

- juillet 2006

- juin 2006

- mai 2006

- avril 2006

An article by Nilz

An article by Nilz

Bonjour,

tout d’abord je voudrais dire que le tuto est vraiment bien.

De plus, j’ai une question que je me pose : j’ai une livebox en 192.168.1.1, mes postes clients sur le même réseau (192.168.1.10, 192.168.1.11….) et avec ipcop en 192.168.1.2 par exemple.

Est il possible de mettre ipcop avec une technique qui permettrait de faire passer le trafic des clients par l’ipcop pour ainsi profiter d’ipcop mais sans changer l’adressage ?

Cordialement

bonsoir,

je me joins à la foule pour les remerciements.

cela dit, j’ai monté l’ipcop à peu près comme montré ici:

la machine ipcop ping bien yahoo, par exemple :le red est ok (sthome en modem+routeur)

par contre coté green, ça marche pô 🙁

le dhcp est activé sur ipcop.

j’ai un switch et des pcs branchés dessus (avec le brin vert d’ipcop aussi bein sur) et pas moyen d’obtenir une adresse, et évidemment pas de ping.

qu’est-ce qui ne va pas ?

merci d’avance pour toute idée qui me ferait avancer !

—

Joseph

Bonjour Wesly,

Désolé mais je ne vois pas !

Pour vous aidez n’hésitez pas à consulter des boards spécialisés comme ixus.net

Bonne continuation

Nilz

hi

ma question c’etais comment interdit les filtrage sur le RED de l’ipcop

a la prochaine

Bonjour espoir,

Par défaut tout ce qui vient de RED ver IPCOP ou vers GREEN est bloqué !

Pour plus d’info je vous conseille le forum de IXUS section Newbies Kit vous avez par exemple : « Comment autoriser/interdire des flux, protocoles, ou ports ? »!

Bonne Continuation

Nilz

Bonjour,

je voudrai savoir comment creer une regles de filtrage sous ipcop qui me permet de refuser l’accés au port 81 d’ipcop avec n’importe quel port source

mercii d’avance

Bonjour Wesly,

Désolé pour le retard à votre question mais l’ai complètement zappée 🙂

De plus je ne saisi pas tout à fait ce que vous voulez faire ! Si vous voulez verrouiller l’accés à internet depuis GREEN il faut mettre en place un système de filtrage WEB par proxy (avec URLFilter ou Squidguard par exemple).

@ +

NIlz

Salut

comment bloquer les port Internet dans le firewall de l’ipcop?

bye a la prochaine…….

Merci Nilz pour la reponse sur le seveur DNS et DHCP apret l’installation de l’ipcop.

Bonjour Wesly,

Non ni un serveur DHCP ni un serveur DNS n’est indispensable, IPCOP embarque un serveur DHCP et vous pouvez utilisez les serveur DNS de votre FAI pour Internet !

Désolé de n’être pas plus précis mais votre question est trop succincte pour avoir plus de détail.

Nilz

Salut

Faut-il un seveur DHCP apres l’instalation de L’IPCOP et un serveur DNS?

Bonsoir Nico,

En pratique je ne vois pas pourquoi le G810 ne serai pas compatible avec votre accés Wifi Wifirst !

Le truc est de déclaré le reseau WIFI Wifirst sur le G810, ensuite il sert juste de « passerelle » entre le réseau filaire et le réseau sans fil !

Donc j’ai deux questions :

1 – avez vous essayer de connecter un PC directement au réseau WIFI et avez vous eu des problèmes ?

2 – avez-vous réussi à vous connecter à votre G810 via l’IP LAN et ensuite à configurer son WIFI ?

En attente de vos réponses (par mail si vous préférez : nilzhome@hotmail.com )

Bonne Soirée

Nilz!

Bonjour,

je vous avais déjà contacté concernant une installation IpCop + Pont Réseau.

Pour plus de précisions voila la configuration qui me pose problème:

Wifi distribué dans ma résidence par wifirst (http://www.wifirst.fr). D’après leur offre, je n’ai juste à intercepter le signal avec une clé wifi ou un routeur et me accéder à leur page depuis un navigateur web.

J’ai donc essayé d’utiliser le pont dlink DWL G810 en direct sur mon pc fixe pour le configurer avant de l’installer sur la carte rouge de mon ipcop. Seulement, je n’arrive pas à avoir accès à la page de wifirst depuis mon navigateur.

J’ai donc appelé l’assistance et il m’on dit que pour une telle configuration, il me fallait un routeur et non un pont en amont de mon ipcop. Seulement je ne vois plus vraiment l’intérêt de l’ipcop si j’achète un routeur. Enfin voila, est-ce que vous pourriez me donner plus d’informations concernant la configuration du pont s’il vous plait. Utilisez plutôt cette adresse mail en plus de la réponse sur le blog (wyki_sk@hotmail.com). Je n’ai pas d’accès internet en permanence comme vous pouvez vous en douter. là je suis chez un ami.

En tout cas, merci d’avance.

Amicalement,

Nicolas R.

Bonjour Malek,

Désolé pour le retard de la réponse mais en ce moment je suis débordé !

Alors pour ton problème moi j’essaierai de mettre comme serveur DNS pour ta config IPCOP le serveur DNS de ton Entreprise (193.194.x1,y1).

En ce qui concerne ton serveur DNS que tu rajooute, il ne servira que pour les station dans green de ton IPCOP.

Enfin si j’ai bien tout compris jje pense que c’est une solution !

Bonne continuation

Nilz

salut nilz

pardon,peut etre j’ai mal explique , !

mon ipcop controle un sous reseau appartenant au grand réseau de l’organisme, Pour sa zone rouge l’ipcop obtient une adresse DHCP statique =172.17.29.58 privée fournie par le serveur DHCP doté d’une adresse publique 193.194.x.x

j’ai envie de creer un sous domaine (DNS) derriere mon ipcop. l’entreprise contiens aussi un domaine DNS =193.194.x1.y1

le controleur du domaine est un serveur nomé : serveur-dns (SOA) (green)

serveur-dns——————-> ipcop ——————-> serveur-web (DMZ) -(orange)

192.168.0.12 —-> 172.16.0.10 -172.16.100.1 –> 172.16.100.2

scripts fichiers configuration : /var/named/

************************************

/* fichier inverse :0.168.192 */

**************************************

….

@ IN NS serveur-dns.mondomaine.

2 IN PTR serveur-web.mondomaine. (DMZ)

12 IN PTR serveur-dns.mondomaine.

*************************************************************

/* fichier de zone */

****************************

….

@ IN NS serveur-dns

www IN CNAME serveur-web (dmz)

ftp IN CNAME serveur web (dmz)

localhost IN A 127.0.0.1

serveur-web IN A 172.16.100.2

serveur-dns IN A 192.168.0.12

******************************************************************

/* resolv.conf

*****************

search mondomaine

nameserver 192.168.0.12 // ;serveur-dns

nameserver 193.194.x.x // adresse publique

******************************************************************

host.conf

************

order bind,hosts

***************************************************************

j’utilise la commande nsloockup j’obtiens ceci :

[root@serveur-dns~]# nslookup

> www

Server: 192.168.0.12

Address: 192.168.0.12#53

** server can’t find www: NXDOMAIN

*pour la premiere question je voulait dire quand je lance le programme setup : je du serveur ipcop je rempli les champs successuvement de l’option (configuration du DNS et de passerelle)

DNS primaire : 172.16.0.12 celle du serveur-dns

DNS secondaire 193.194.x1,y1 celle du serveur DNS ??

merci nilz pour votre pacience

Un petite question aux grande conséquences.

Je désires créer une apliances virtuelle avec IPcop et une seconde avec le domaine controleur SAMBA. Afin de ne pas devoir utiliser inutillement une seconde machine physique pour protéger mon réseau. Cette unique machine utilisera deux carte sréseaux, l’une connectée au routeu viar eth0 et donc à l’internet et une seconde eth1 pour connecter physiquement les machines du réseau via un switch. IP cop est donc connecté en bridge sur la carte réseau eth0. Je voudrais savoir si il est possible via des règles de protéger le bridge afin que personne ne puisse atteindre l’environnement de l’os qui fait tourner les machines virtuelles.

Bonjour Malek,

Dans un premier temps d’après vos fichier de conf je pense que votre serveur DNS à comme @ IP locale 192.168.0.2 et no 0.12 comme précisé dans votre explication (cf : /var/named/ => serveur-dns IN A192.168.0.2 */ et resolve.conf => nameserver 192.168.0.2 */ dns-server).

Ensuite je ne comprend pas trop votre 1ere question, à quel niveau vous voulez renseigner la DNS et la passerelle (sur un poste dur réseau local green, sur un serveur … etc.)

Si c’est un poste de green, la passerelle est l’@ IP green d’IPCop (192.168.0.10), et les DNS : primaire l’adresse de votre serveur DNS (192.168.0.2) et secondaire la DNS de votre FAI (80.10.246.2 pour orange et 212.27.53.252 pour free par exemple).

Ensuite pour votre question 2, c’est normal; tant que le serveur DNS n’est pas renseigné correctement, la résolution de nom www et ftp ne fonctionne pas.

Cordialement

Nilz

Merci pour ces renseignements.

Je testerai cela des mon arrivée à Rennes. Il ne me reste plus qu’à me procurer un pont wifi. Je n’ai qu’un point d’accès DLink AirPlus G à l’heure actuelle.

Encore merci.

salut et merci nilz

le probleme de la dmz est resolu apres installation d’une nouvelle carte Realtek RTL8139C ???!!!

j’ai installé un serveur DNS qui tourne sur (RH as 4) derriere ipcop dont l’@=192.168.0.12 ,alors ipcop tiens l’@=192.16.0.10

pour expliquer un peu, dans : /var/named/

le controleur du domaine est le serveur-dns (SOA)

/* fichier inverse :0.168.192

@ IN NS serveur-dns.mondomaine

1 IN PTR serveur-web.mondomaine (DMZ)

2 IN PTR serveur-dns.mondomaine */

/* fichier de zone

@ IN NS serveur-dns

www IN CNAME serveur-web (dmz)

ftp IN CNAME serveur web (dmz)

localhost IN A 127.0.0.1

serveur-web IN A 172.16.0.1

serveur-dns IN A 192.168.0.2 */

/* resolv.conf

search mondomaine

nameserver 192.168.0.2 */ dns-server

1) je ne sais qu’elles adresses a mettre dans les champs dans les sections :

– configuration du DNS et de passerelle (dns primaire et secondaire !? )

– configuration du serveur DHCP(dns primaire et secondaire !?)

2) le www aussi le ftp ne fonctionnent pas ??

merci

malek

Bonsoir Nico,

Tout d’abord, désolé de ne pas avoir pu répondre plus tôt mais en ce moment je suis débordé au taf et n’ai pas une minute à moi !

En ce qui concerne votre problème, je pense qu’il faut passer votre carte rouge en ip fixe, et y connecter un pont wifi (comme le D-link DWL-G810 par exemple, qu’il faut paramétrer pour se connecter au réseau Wifi existant.).

Le pont wifi va alors convertir le signal Wifi en LAN et là votre IPCop pourra alors jouer pleinement son rôle avec la même config qu’au paravant.

En ce qui concerne votre point d’accès, il pourra vous servir pour créer un réseau Wifi « privé » chez vous, malheureusement si c’est un simple point d’accés il n’aura pas la fonctionnalité pont disponible sur le DWL-G810.

J’espère avoir répondu à votre question !

Si vous voulez entrer plus dans le détail de la config, contactez moi par mail.

Bonne soirée, @ bientôt

Nilz

Bonsoir régis,

Pour votre configuration je pense que le plus simple pour vous est de mettre votre Freebox en bridge (désactivez le routeur).

Ensuite paramétrez votre IPCop pour que red soit en IP Dynamique, dans ce cas votre IPCOP récupèrera en red l’IP WAN Free et plus de problème de routage entre freebox et IPCOP.

Si pour une raison x ou y vous devez garder votre routeur de la freebox actif, alors il faut que l’adresse IPCop red soit dans la même plage que celle de la freebox (exemple : freebox = 192.168.0.1 alors IPCop red = 192.168.0.254) et que vous déclariez son IP (192.168.0.254) en DMZ sur la page de config de free.

Ensuite que ce soit en mode bridge ou en mode routeur + DMZ le problème est le même pour le serveur FTP ou Serveur Web, il faut les mettre sur orange pour avoir accès depuis Internet, ou accéder à votre poste perso qui est sur green là il faut rediriger le port adéquat vers l’IP du PC à contrôler (port TCP/3389 pour le bureau distant de Windows, port TCP/5900 pour UltraVNC serveur, port TCP/5631 et UDP/5632 pour PC-Anywhere).

Voilà j’espère avoir été assez complet.

Si vous voulez plus de détail n’hésitez à me contacter par mail.

Bonne continuation

Nilz

Bonjour,

votre blog m’a déjà été d’une grande aide alors je me permet de vous recontacter pour vous faire part d’un petit problème qui m’attend dans les jours à venir.

Actuellement j’ai une configuration IpCop avec 3 cartes Rouges+Orange+Verte.

En entrée de ma carte rouge: un modem adsl ethernet configuré en Ppoe.

Je déménage dans un mois dans une résidence où le Wifi est distribué: une aubaine –> pas d’abonnement de ligne ni de forfait internet à souscrire.

Seulement, me sera-t-il possible d’intercepeter le signal wifi en entrée de ma carte rouge et avez-vous un avis sur la question pour une telle configuration?

Pour info, si nécessaire, je dispose d’un point d’accès wifi. Je comptais l’installé sur une carte bleue dans le futur mais bon, si il peut me servir pour cette configuration, l’ajout d’une carte bleue attendra la fin de mon stage.

Merci d’avance à ceux qui me répondrons.

A bientôt.

Nico

Salut Nilz

Vraiment génial ce tuto.

Je voudrais mettre le mien en pratique, Client / ipcop avec Pat green orange blue et Red / Serveur Web sur Orange et WiFi sur blue.

Par contre, mon fournisseur d’acces est Free en non dégrouper et je galère pas mal au niveau du plan d’adressage et adresse publique de free.

Par la suite, je veux faire une prise de controle sur le serveur de mon reseau perso et créer un FTP sur la DMZ.

Pourrais-tu venir a mon secours ???

Merci

Cordialement

Régis

Désolé Malek mais là je ne vois pas !

Pour plus d’info redirigez vous vers les forum spécialisés du style ixus.net!

Cordialement

Nilz

salut nilz

meme avec html (http://172.16.1.150) et winscp ca ne marche pas !!!

– jé un serveur oracle (eth0=172.16.0.3) sur plate forme (redhat As 4) pour mesure de securité comment autoriser certains poste d’y acceder depuis la (rouge=172.17.0.0./16) et la (verte =172.16.0.0/16), sur quel port dois-je transferer ?? aussi pour la regle de routage (172.16.0.x/16—>172.16.0.1—>172.16.0.3 et 172.17.0.x—>172.16.0.1—>172.16.0.3 et vice versa

merci nilz

malek

Bonjour Malek :

Votre config là est bonne, le ping ne fonctionne pas en vert et orabge car le retour de la reose du ping orange –> vert est bloqué ! ça ne veut toutefois pas dire que votre paramétrage est mauvais.

Si vous avez mis un serveur web en dmz essayer d’y accéder via les pages hlml, ou via putty voir scp !

Bref normalement je pense que voter param est ok

Bonne continuation

nilz

bonjour Nilz

merci pour votre reponse

j’ai changé la config. comme vous l’aviez indiqué

eth2 (orange ):172.16.1.4/16 –>> (switch) –>>(serveur: DMZ eth0:172.16.1.150/16) dés fois je change le masq à /24 (les 2 cotés)

eth0: (green) 172.16.0.1/16 –>>(switch) –>> (LAN) 172.16.0.0/16

hélas ca marche pas, le ping avec la dmz ??

je ne sais si ca demande un réglage au niveau d’ipcop ??

merci nilz

malek

Bonsoir Neogéo,

La première question qui me vient est : avez vous mis l’IPCop2 en DMZ sur le routeur ?

Pour éviter tout problème de translation et/ou routage c’est le plus simple.

Nilz

Bonjour Nilz,

Merci pour ton tuto, c’est l’un des plus complets. Bravo

Je suis bloqué en ce moment sur un problème pour monter un VPN net2net, voici mon schéma:

LAN1 ==== IPCop1 (IP publique) ==== INTERNET ==== Routeur == IPCop2 (IP privée) ====== LAN2

D’après mes recherches, IPSec n’est pas routable, sauf sur les routeurs compatibles « NAT – transversal ». Est-ce-vrai ?

Merci d’avance pour ta réponse

Bonjour Joez,

Pour restaurer une config il faut impérativement restaurer la clé de cryptage /var/ipcop/backup/backup.key.

Une fois la clé restaurée vous pouvez alors refaire votre manip de restauration et ça devrai fonctionner.

Bonne continuation

Nilz

Bonjour moi j’ai un probleme, j’ai deja un serveur ipcop, et je veux en installer un deuxieme, et je veux restaurait une sauvegadre par l’interface web de l’un sur l’autre, mais ça marche pas, il me dit qu’il ne peut pas décrypté l’archive, est ce possible ? et si oui comment faire ?

Merci

Bonjour malek,

Le problème qui saute aux yeux sur votre config est que l’interface green et l’interface orange sont sur le même réseau 172.16.0.x !

En pratique sous IPCOP comme avec tout routeur/firewall chaque réseau (local, WAN, DMZ … etc) doivent être sur des plans d’adressage différents sinon la translation d’adresse n’est pas possible.

Si on garde votre config, on dit que votre station de travail est sur Eth0 en 172.16.0.100 et que vous voulez atteindre le serveur en DMZ qui est sur Eth2 avec l’adresse 172.16.0.150 on comprend aisaiment que la requette ping 172.016.0.150 restera coté Eth0 car pour le firewall Eht0 gère 172.16.0.x

Si par contre vous mettez Eth0 172.16.0.x et Eth2 172.16.1.x, le serveur en DMZ se retrouve avec l’adresse 172.16.1.150 et là le ping focntion car l’intgerface eth0 transfère la requette à Eth2 !

J’espère avoir été assez clair et avoir résolu votre problème.

Nilz

salut

Bravo nilz ;

votre tuto m’a vraiment eclairé quelques problèmes que j’arrives pas a les résoudres.

j’ai installé l’Ipcop la version 1.4.18

Configuration IPCop

Eth0 (green) >> ip : 172.16.0.1

Eth1 (red) >> ip : mode DHCP (fourni par 172.17.0.1)

Eth2 (orange) >> ip : 172.16.0.4

j’ai un problème a la dmz (web+ftp ..)

si vous permttez m’aider a avoir resoudre le probleme

merci malek

Bonjoure à tous j’ai une thése d’amilioré ce pare-fue

Bonjour à tous,

félicitations Nilz pour ton article !

Il est très complet

De mon coté, je passe par un routeur speedtouch connecté à un hub pour l’accès à Internet avec une ligne wanadoo. (une partie des pc utilise ipcop comme passerelle)

J’ai donc créé une règle NAT sur le routeur pour basculer sur IPCOP mais pas moyen de faire passer VNC…

Tout le reste passe (serveur web ou ftp)

la couche java ne passe pas…

quelqu’un a une idée ?

merci d’avance

par contre on peut monter plusieures machines virtuelles dans un Windows + Virtual PC 2007 et donc réutiliser les cartes réseau plusieurs fois

c’est avec cela que je m’amuse en ce moment –> pfsense , m0n0wall

fpsence1 –> carte réseau LAN 1Gbits + WAN1 et WAN2

pfsense –> la meme carte réseau + WAN2 et WAN1

( 2 cartes réseaux supplémentaires pour les deux WAN )

IPCOP je connaissais pas, j’ai aussi installé en plus rien que pour voir le look

que cela avait pendant que les deux fpsense tournent

cela devient très amusant !!

Pierre

Bonjour Renaud,

Désolé mais IPCOP ne gère pas le multi WAN, par contre pfsense fait ça très bien !

Voir tuto ici

Page d’accueil pfsense là

Bonne continuation

Nilz

Bonjour,

Petite question … je cherche une solution pour faire du multi-wan

Est-ce qu’IPCOP en est capable (de manière simple !)

Merci

OK merci de ta réponse je vais voir ça et t’indiquer ce que ça donne, mais même si on active le ping, on ne pourra toutefois pas surfer sur Internet en ce qui concerne le ping de la zone orange vers la red.

Il faut bien dire que pour aller sur Internet, on doit passer par un proxy (celui de l’IUT où nous sommes) qui a pour adresse IP 192.168.0.1 et le port est 3128.

Enfin je vais voir ça demain, merci de ta réponse.

Cordialement,

Arthur.

Bonjour,

De mémoire il me semble qu’il faut activer le ping à partir de la page web de configuration dans pare-feu –> options du firewall.

Tenez moi informé de l’évolution de la situation.

Bonne continuation

Nilz

Bonjour,

Voilà j’ai un projet à mener cette année. Le but est de monter un hotspot dans un réseau local basé sur Windows 2003 Serveur qui comprend le serveur Radius, la base Active Directory.

L’architecture mise en place est la suivante sachant que IPCop est le coeur du réseau :

IPCop — Proxy déjà existant — Internet (ZONE RED)

IPCop — Switch — Windows 2003 Serveur, les stations filaires ou wireless et l’access Point (ZONE GREEN)

IPCop — Serveur Ubuntu (relais mail + serveur web)

Configuration Switch

Tous les ports sont dans le VLAN2 et possèdent une adresse en 192.168.1.X.

Configuration Proxy

IP : 192.168.0.1:3128

Configuration IPCop

Eth0 (green) >> ip : 192.168.1.1

Eth1 (red) >> ip : mode DHCP (fourni par 192.168.0.1)

Eth2 (orange) >> ip : 192.168.2.1

Serveur Ubuntu

IP : 192.168.2.2

Passerelle : 192.168.2.1

Dans son resolv.conf : nameserver IP_DNS_FAI

Le problème réside dans le fait que je n’arrive pas à pinger la zone rouge à partir de la zone orange et je n’arrive pas à pinger la zone orangeà partir de la verte, ce qui devrait marcher normalement non ?

Merci par avance de votre aide,

Cordialement,

Arthur.

Bonjour Nico,

Pour commencer, il est normal qu’après l’implémentation d’IPCOP ton eMule bascule en lowID, en effet IPCOP par définition est un FIREWALL 🙂 donc il surveille et/ou bloque le trafic, la démarche la plus cohérente dans ton cas serai de garder sur ton réseau vert tes PC à protéger et de mettre ton « serveur » eMule dans une DMZ (cré un réseau rouge en ajoutant une 3eme carte à ton IPCOP).

Si toutefois tu veux conserver ta config existante, de mémoire eMule utilise par défaut non seulement les ports TCP 4662 et UDP 4672 mais aussi TCP 4661 et UDP 4665 !

De plus au niveau des règle il faut mettre :

source @ IP : Default (car tu ne connais pas la source du trafic d’eMule)

Destination IP : l’adresse de ton PC hôte : 192.168.2.15

Voilà j’espère t’avoir aidé

@+

Nilz

Bonjour,

j’ai installé une distribution IpCop en entrée de ma ligne et depuis je suis en LowId sur Emule.

J’ai pourtant défini les règles suivantes dans les « Accès externes » de mon IpCop et dans mon firewall logiciel (BitDefender9 IS).

L’IP du poste hébergeant emule est 192.168.2.15.

Règles actuelles:

Proto @ IP source @ IP de destination Port destination

TCP 192.168.2.10/20 DEFAULT IP 4662 Emule

UDP 192.168.2.10/20 DEFAULT IP 4672 Emule

J’ai reconfiguré Emule avec les ports par défaut et j’ai effectué la configuration conseillée en fonction de mon débit d’upload et de download. (si possible, j’aimerai bien ne pas laisser les ports par défaut)

Honnêtement, je ne vois pas que faire de plus pour passer en High ID (une manip équivalente avait fonctionner sans problème quand j’ai configuré la livebox d’un amis). Si vous avez une idée, je suis preneur.

Merci d’avance.

Cordialement,

Nico

Merci pour le complément Loudgi, ça fait toujours plaisir 🙂

C’est le meilleur site à mes yeux qui est le plus explicite 🙂

Parfait ! quand j’ai regardé ce site, ce n’est que là que j’ai réussi l’installation 🙂

Bonsoir Madi,

En ce qui concerne la voix sur IP il existe un module asterisk mais qui n’est pas compatible avec la version 1.4.15, vous pouvez la trouver sur ce lien : http://mh-lantech.css-hamburg.de/ipcop/download.php?view.52

Bonne continuation

Nilz

je m’aimerai savoir si IPcop supporte la voix sur IP.

Merci d’avance que le SEIGNEUR vous benisse

Article magnifique, moi personellement je travail avec 2 ipcop, c’est parfait surtout pour les vpn ipsec ou méme pour detecter le moindre download àon peut rajouter iftop.

encore bravo pour ce tutoriel

Merci Quenton pour ces compliments, content que tu trouves mon tuto intéressant !

Je dois dire que vu le contenu très abouti de ton blog le compliment a encore plus de valeur.

Hey Hey j’ecrivais sur le meme sujet quand tu as sorti cet article mais vu qu’il est extremement complet, j’ai laissé tombé.

En passant IPCOP est carrement, j’ai remplacer mon routeur par un vieu coucou avec IPCOP, et ma connexion est beaucoup plus stable et ne se coupe plus quand la mule avance 😉

tres pro!