29

2007

Configuration d’un Firewall IPCOP

1. Présentation :

Voici un petit tuto vous expliquant comment mettre place une solution Firewall IPCOP.

Et là je vous entends d’ici : mais c’est quoi ce truc là IPCOP ! ! ! ! !

Alors c’est simple, IPCOP est une distribution linux (Open Surce), basée sur Linux From Scratch, destinée à assurer la sécurité d’un réseau.

C’est un système d’exploitation à part entière qui peut être installé sur un vieux PC (233 Mhz, 64 Mo RAM, 200 Mo Disque dur) pour faire office de FireWall très performant (pare feu) et personnalisable grâce à un système de plugins très simples à mettre en œuvre.

IPCOP peut gérer jusqu’à 4 réseaux différents (classés par couleurs)

- Interface Rouge :

Ce réseau correspond au réseau Internet (le réseau le plus dangereux.), l’essence même d’IPCOP est de protéger les autre réseau des attaques venues du réseau Rouge. - Interface Verte :

Correspond au réseau local protégé par IPCOP.

Ce réseau à le droit d’accès aux 3 autres réseaux (sauf paramétrage spéciaux : URL Filter qui limite l’accès au Web, BlockoutTrafic pour gérer finement le trafic réseau.) - Interface Orange (optionnelle) :

Ce réseau est une sorte de DMZ (Demilitarized Zone = Zone Démilitarisée) qui permet de relier des serveurs mail ou serveurs Web au réseau Internet.

Les ordinateurs de ce réseau ne peuvent pas accéder aux ordinateurs des interfaces Bleu et Verte sauf mise en place de règles explicites. - Interface Bleu (optionnelle)

C’est une interface spécifique aux réseaux sans fil. Elle permet aux ordinateurs connectés d’accéder au réseau rouge et orange sans accéder au réseau Vert.

Dans ce tuto je vous présente un paramétrage d’IPCOP avec deux interfaces (rouge et vert) permettant de protéger un réseau simple (sans Wifi ni DMZ) des dangers d’Internet.

Voici un résumé succin de l’instll :

2. Procédure d’installation :

La présentation terminée, passons maintenant à l’installation et au paramétrage de la bête ?

Commencez par télécharger la dernière version d’IPCOP (à l’heure où j’écris ces quelques ligne version 1.4.16 sur le site http://ipcop.org ou sur le site http://sourceforge.net/projects/ipcop/

Une fois le fichier ISO téléchargé ~ 47 Mo, gravez le avec votre logiciel de gravure préféré.

Une fois le gravé, bootez dessus sur le PC destiné à devenir Firewall IPCOP.

Vous obtenez alors la page suivante :

Appuyez sur ENTRER pour lancer l’installation d’IPCOP.

Choisissez alors la langue d’installation :

Validez la page de bienvenue :

Puis choisissez la source d’installation, dans notre cas lecteur CD-ROM

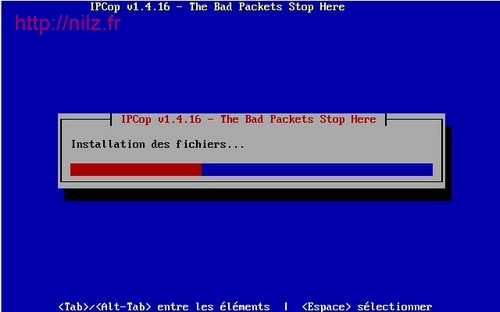

La procédure de détection du matériel et d’installation des paquets commence alors :

Une fois l’installation des paquets terminée, passons au premier paramétrage du pare feu.

Si vous possédez une sauvegarde d’IPCOP choisissez l’emplacement sinon passez (comme dans notre cas, passez cette étape.

Sur la page suivante choisissez rechercher pour qu’IPCOP détecte vos interfaces réseau

Le driver de la carte détectée s’affiche alors.

Cliquez sur OK pour valider le choix de ce drivers pour le réseau vert.

Saisissez alors l’adresse IP LAN que vous voulez donnez à votre Firewall IPCOP (IP qui correspondra à la passerelle de votre réseau Vert.

Un message de fin d’installation apparaît alors.

Retirez votre CD et validez OK pour continuer.

Choisissez ensuite votre type de votre clavier

Ici choisissez votre fuseau Horaire.

Donnez un nom à votre Firewall.

Choisissez un nom de domaine (groupe de travail) pour votre réseau, où saisissez le nom de domaine (groupe de travail) existant.

Choisissez votre option de paramétrage pour l’interface Rouge, comme nous paramétrons la protection d’un accès ADSL nous allons désactiver l’option RNIS (Numéris).

Pour finir de configurer les interfaces d’IPCOP, choisissez « Type de configuration réseau »

Dans notre cas, c’est GREEN + RED.

Le système arrête et redémarre alors les interfaces réseau .

Choisissez maintenant « Affectation des pilotes et des cartes » pour affecter une carte réseau à l’interface Rouge.

Choisissez OK pour lancer l’outil de recherche des pilotes de carte réseau.

Cliquez sur Rechercher pour lancer le recherche.

Une fois le pilote détecté, cliquez sur OK.

Passons maintenant à la configuration de l’adressage du réseau Rouge.

Choisissez « Configuration de l’adresse »

Choisissez alors l’interface que vous souhaitez configurer (ici ROUGE).

Dans notre cas, nous choisissons adressage IP statique avec comme IP : 192.168.1.2 (pour être dans le même plan d’adressage que la Livebox qui est en 192.168.1.1).

Choisissez « Configuration du DNS de la passerelle » pour définir l’adresse de la passerelle pour accéder à Internet ainsi que les serveurs DNS Favoris.

Dans notre exemple, nous utilisons une Livebox Orange donc comme DNS nous mettons en primaire l’adresse IP de la Livebox et en secondaire le serveur DNS Primaire de Orage.

Comme Passerelle par défaut nous mettons l’adresse IP LAN de la Livebox : 192.168.1.1

Choisissez maintenant Configuration du serveur DHCP (si vous voulez délivrer les Adresse IP automatiquement aux station du réseau Vert) ou continuer si vous ne voulez pas de DHCP.

Choisissez ici le plage d’adresse de votre Pool DHCP.

Dans mon cas j’ai mis 192.168.0.100 à 192.168.0.150 avec comme passerelle (pour les machines du réseau Vert) 192.68.0.10 (adresse LAN de l’IPCOP). Et comme DNS Primaire l’adresse LAN de l’IPCOP.

La configuration est alors finie il ne reste plus qu’à choisir vos mots de passe pour les différent users.

Le mot de passe root (utilisateur suprême du mode console : shell)

Choisissez le mot de passe du user admin qui sert à se logger via l’interface Web.

Le gros du paramétrage est alors fini.

Cliquez sur OK pour rebooter votre Firewall.

Si vous avez un écran sur votre PC IPCOP, au redémarrage vous obtenez le menu de boot GRUB suivant :

Laissez passez 5 secondes pour qu’IPCOP se lance.

Une fois le cheminement du boot fini vous obtenez une belle fenêtre noir avec un prompt qui marque login :

tapez root

Puis comme password, tapez le mot de passe saisi précédemment pour obtenir l’accès au shell : (nous reviendrons au shell plus tard pour l’installation des addons)

L’installation à proprement parlé de vote IPCOP est terminée.

3. Prise en main :

Pour accéder à l’interface Web Tapez : https://192.168.10.1:445

User : admin

Pass : le mot de passe défini précédemment.

Vous obtenez alors la page suivante :

Vous voyez ici 8 sections disponibles :

- Système :

Cette section regroupe tous les utilitaires système : mise à jour, accès SSH, modification du mot de passe, sauvegarde … etc. - Etat :

regroupant les résumé de l’état système ainsi que des outils de surveillance grahique : services actifs, utilisation de mémoire, du processeur, du disque dur … etc. - Réseau :

Cette section n’est utile que si vous avez connecté directement un modem à l’interface rouge (en non un routeur/modem) dans ce cas elle vous permet de paramétrer directement le modem. - Services :

Vous retrouvez ici les options de paramétrages des différent services installé sur le pare feu. Bien sûr au plus vous ajoutez de plugins, au plus cette interface sera fournie.

Par défaut vous y trouverez : serveur mandataire (serveur proxy), serveur DHCP, serveur DNS Dynamique, serveur de temps, fonction de lissage de trafic …etc. - Pare feu :

voici la section dédiée au paramétrage fin du firewall : transfert de ports, accès externe, option du pare feu …etc. - RPVs :

Cette section vous permet de créer un VPN (réseau privé virtuel) entre deux firewall IPCOP. - Journaux :

Configuration des journaux, Résumé des journaux, Journaux du serveur mandataire, Journaux du pare-feu, Journaux IDS si ce dernier est actif et Journaux Système - Addons :

détection qui n’apparaît qu’après ajout du plugin MOD serveur (que nous verrons plus loin).

4. Paramétrage :

a. Autoriser l’accès SSH

Passons maintenant au paramétrage avancé de votre pare feu :

Allez dans le menu Système puis la section accès SSH :

Ici cochez :

• Autorise le transfert IP

• Permettre l’authentification par mot de passe

• Et permettre l’authentification par clef publique

Ces paramètres vont nous permettre d’accéder à notre firewall depuis notre PC et d’y transférer les fichiers nécessaires à l’installation des plugins.

b. Installation de plugins supplémentaires :

Téléchargez et décompressez le logiciel WINSCP Portable (pas besoin d’installer), vous pouvez le trouver à l’adresse suivante :

http://sourceforge.net/projects/winscppe/

Téléchargez également le logiciel Putty http://www.chiark.greenend.org.uk/~sgtatham/putty/download.html

Ce logiciel va vous permettre d’ouvrir une session (shell) sur votre IPCOP depuis votre PC.

Téléchargez ensuite les plugins que vous désirez ajouter, dans notre cas pour construire un frirewall complet nous allons voir l’installation et le paramétrage de : URL Filter, MOD Serveur, AdvProxy, P2PBlock et Adv Qos.

Pour URL Filter nous avons besoin de :

http://www.urlfilter.net/download.html

ou le lien de téléchargement direct : http://www.urlfilter.net/download/ipcop-urlfilter-1.9.1.tar.gz

Pour Addons Server tékécharger le fichier :

http://firewalladdons.sourceforge.net/ et cliquez sur curent version

Actuellement (à l’heure de la rédaction de ce tuto) version 2.3 b2 : http://firewalladdons.sourceforge.net/install-2.3.b2.html

Téléchargez une base de blacklist, de l’université de Toulouse par exemple : *

ftp://ftp.univ-tlse1.fr/blacklist/blacklists.tar.gz

ou juste quelques catégories : ftp://ftp.univ-tlse1.fr/blacklist/

Téléchargez P2PBlocker :

Lien direct : http://the-networld.vcsens.com/modules.php?op=modload&name=Downloads&file=index&req=getit&lid=8

Ou allez voir sur le site : http://www.the-networld.tk/

AdvProxy est disponible dans la section Addons Server sinon téléchargeable à l’adresse :

http://www.advproxy.net/

Pour Block Out Trafic (est disponible dans la section Addons Server sinon téléchargeable à l’adresse :

http://blockouttraffic.de/files/BlockOutTraffic-2.3.2-GUI-b3.tar.gz

Une fois tous vos plugins téléchargés il vous faut les transférer sur votre IPCOP afin de les installer.

Lancez WinSCP et connectez vous en tant que root

Là créez le répertoire /var/ipcop/plugin et copiez-y les différents fichiers téléchargés ci-dessus.

Une fois ces fichiers transférés, ouvrez une session PuTTY :

Connectez vous de nouveau en root :

Là déplacez-vous dans le répertoire plugin :

Cd /var/ipcop/plugin

Décompressez le plugin URL FIlter

tar –zxvf ipcop-urlfilter-1.9.1.tar.gz

Lancez ensuite le script d’installation du plugin :

cd ipcop-urlfilter

./install

L’installation d’URL Filter est alors terminée. Pas si compliqué que ça non !!!!!!!

Enfin pour l’installation d’Addons Server :

Cd /var/ipcop/plugin

tar –zxvf addons-2.3-CLI-2.tar.gz

cd addons

./setup –i

Rebootez alors votre système

shutdown –r now

NB : Pour désinstaller un plugin exécutez /var/ipcop/plugin/nom_du_plugin/uninstall ou

/var/ipcop/plugin/setup -u

c. Paramétrages des Services :

Une fois l’IPCOP redémarré (un petit son retentira), rendez vous sur l’interface Web : https://192.168.10.1:445

• Paramétrage du proxy et d’URL Filter :

Là allez dans l’onglet service section serveur mandataire (Proxy) :

Cochez les casses :

• Activer sur Green

• Mode transparent sur Green

• Et enfin Filtre d’URL

Enregistrez les modifications.

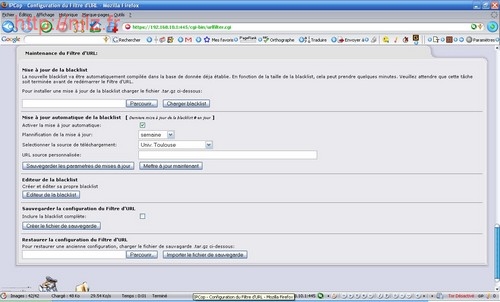

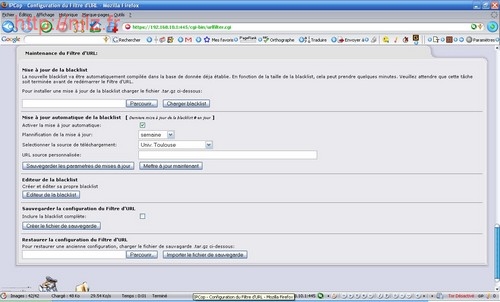

allez dans l’onglet services section Filtrage URL et descendez jusqu’à l’encadrement « Mise à jour de la blacklist »

Là cliquez sur parcourir et allez chercher le fichier téléchargé précédemment : blacklist.tar.gz que vous avez téléchargé précédemment.

Une fois le fichier sélectionné, cliquez sur chargez blacklist.

Vous obtenez alors la liste des catégories suivantes (en haut de la page de config d’URL Filter) :

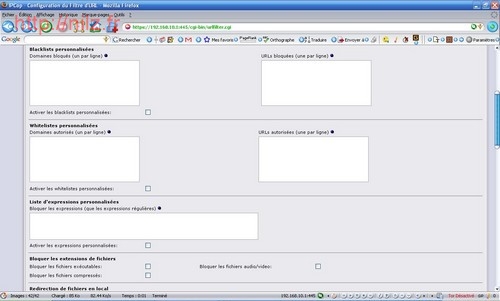

Cochez les catégories que vous souhaitez bloquer

Personnalisez maintenant le message d’avertissement qui va s’afficher lors du blocage :

Pour enregistrer et activer de suite ces modifications, cliquez sur enregistrer et redémarrer (pour redémarrer le service proxy)

NB : on remarquera qu’il est également possible de personnaliser cette page en insérant une image de fond.

Ce qui vous donne lors de l’accès à un site de la blacklist l’avertissement suivant :

Dans ce cas deux possibilités :

1. Le site est vraiment Interdit et le client ne dois pas le visiter ? Ne rien faire

2. Le site est n’est pas à considérer comme interdit et là il suffit de l’ajouter dans les Whitelistes personnalisées section services/filtrage URL (un site par ligne sous la formr : free.fr par exemple, c’est-à-dire sans http ni www).

Activez la mise à jour automatique de vos blacklists, ça vous permet de ne pas avoir à le faire manuellement :

NB : Il est possible d’éditer les blacklists, de sauvegarder les paramètres de mise à jour des blacklistsr et même de sauvegarder votre configuration d’URL Filter.

• Paramétrage de la détection d’intrusion :

Activons maintenant le détection d’intrusion d’IPCOP (le système utilisé est le système Open Source Snort).

Pour pouvoir l’utiliser il faut commencer par s’inscrire en ligne sur le site http://www.snort.org

Une fois inscrit, connectez vous, cliquez sur « user preferences » puis en bas de la page sur « get oink code » enfin copiez votre code « Oink »

dans la page de configuration de Snort d’IPCOP.

Enregistrez et appliquez alors les modifications, si tout ce passe bien l’état du service dois devenir vert !

d. Pare Feu

• Transfert de Port

Cette option se trouve dans l’onglet pare feu / Transfert de port

Ce panneau sert, comme son nom l’indique, à transférer un port vers une adresse IP du réseau interne (Green), utile pour UltraVNC, Téléphonie IP, serveur FTP, Freeplayer …. Bref tous les logiciels ayant besoin d’un accès direct à Internet

Dans l’exemple ci-dessus je montre comment rediriger le port TCP 5900 (pour Ultra VNC) vers l’IP 192.168.10.20 depuis toutes les IP WAN.

• Accès externes

Nous pouvons ici ouvrir les ports 445 et 222 pour autoriser l’accès à la page de configuration Web ainsi que l’accès SSH depuis le réseau extérieur (Internet – rouge).

e. Addons (après installation du plugin) :

Cet onglet vous permet d’ajouter des plugins sans passer par le mode console.

Pratique en effet pour les newbies du monde linux mais ne regroupe toutefois pas tous les meilleurs plugins disponibles! A installer tout de même.

f. Etat du système :

Cet n’est là qu’à titre indicatif, en effet aucune modification n’est possible ici.

Vous pouvez ici vérifier quel services sont actifs, l’espace disque disponible, la mémoire utilisée, les modules chargés … etc.

g. Journaux

Pour en finir avec ce petit tuto nous allons aborder une notion très importante pour un firewall : les journaux ou logs.

En effet, ces retours d’informations permettent d’analyser quels sont les attaques, quand ont-elles lieu voire même d’arriver à identifier leur origine, le simple fait de cliquer sur l’adresse IP soupçonnée lance un Who is.

A noter qu’il possible de paramétrer les logs dans l’onglet journaux/configuration des journaux en les classant (ordre chronologique ou alphabétique), en fixant le nombre de lignes conservée, ou en précisant la durée de conservation des logs, … etc.

Bon surf Sécurisé 🙂

Nilz

PS : Je vous présenterai dans un autres post des addons complémentaires !

166 Comments + Add Comment

Leave a comment

- mai 2018

- août 2017

- février 2017

- janvier 2016

- mars 2015

- décembre 2014

- septembre 2014

- juin 2014

- mai 2014

- avril 2014

- mars 2014

- décembre 2013

- octobre 2013

- mars 2013

- décembre 2012

- novembre 2012

- septembre 2012

- juillet 2012

- juin 2012

- mai 2012

- avril 2012

- février 2012

- janvier 2012

- décembre 2011

- novembre 2011

- octobre 2011

- septembre 2011

- août 2011

- juin 2011

- mai 2011

- avril 2011

- mars 2011

- février 2011

- janvier 2011

- décembre 2010

- octobre 2010

- septembre 2010

- août 2010

- juillet 2010

- juin 2010

- mai 2010

- mars 2010

- février 2010

- décembre 2009

- octobre 2009

- août 2009

- juillet 2009

- juin 2009

- mai 2009

- avril 2009

- mars 2009

- février 2009

- janvier 2009

- août 2008

- mai 2008

- avril 2008

- mars 2008

- février 2008

- décembre 2007

- novembre 2007

- octobre 2007

- septembre 2007

- août 2007

- juin 2007

- mai 2007

- avril 2007

- novembre 2006

- octobre 2006

- septembre 2006

- août 2006

- juillet 2006

- juin 2006

- mai 2006

- avril 2006

An article by Nilz

An article by Nilz

Je vous remercie pour votre excellent travail.

Je suis en cours de réalisation d’une notice décrivant tout (screenshot à l’appui) depuis l’installation d’IPCOP jusqu’à l’exploitation de la connexion à partir d’un client Windows XP SP3. Mes remerciements vous sont adressés dans cette notice.

J’ai besoin d’une information complémentaire car il me manque .

Ma config: IPCOP 1.4.21 ZERINA0.9.5b

port 445 changé en 55445

réseau rouge 192.168.0.1

réseau vert 192.168.1.1

réseau bleu 192.168.2.1

réseau jaune 192.168.3.1

7 stations XP SP3 sous domaine et un serveur Winows 2003 server R2 192.168.1.10, 1 imprimante réseau 192.168.1.15

Tout est OK côté vert.

J’ai créé client sur ordinateur portable Windows XP SP3 domaine.

Ping 192.168.1.10 100% OK

Mais comment accéder aux dossiers sur le serveur (192.168.1.10) et sur les stations du réseau vert ?

Je vous remercie du temps que vous consacrerez pour m’éclairer et m’apprendre ce que je na sais pas.

En fait le problème est résolu c’été juste ma carte réseau qui a un soucis de connexions avec le cable -_- tant d’heure perdu pour ça!

Mais tu me reverra surement durant ce mois ci car je n’en suis qu’au début^^

tchao

Et pour WINSCP j’ai aussi essayer avec le port 222 mai ca me met connection refused pourtant j’ai bien tout cocher pour le SSH!

Bonjour,

je suis en stage et j’ai comme projet de faire un serveur ipcop.

mon serveur est relié a mon routeur(192.168.1.1) via la carte réseau eth1(192.168.1.85) ici tout marche bien j’ai pinger google et la connexion est bien établie.

Eth0(192.168.10.1) qui fait dhcp et qui est relié a un switch où une autre station(celle qui va me permettre de le controler a distance)est aussi reliée!

Donc pour le paramétrage a distance pas de soucis et j’ai aussi la connexion sur eth1 pour les mise a jour.

Mais j’ai quelque soucis:

Avec winsccp je n’arrive pas a accéder a mon serveur ipcop,j’ai pourtant mis l’adresse 192.168.10.1 le port 445 et le login root ainsi que son mot de passe,il trouve l’hote mais a l’action »connecting to hote » cela ne marche pas,c’est bête car j’aurai bien installer les addons je vais dc etre obliger de les copier autrement,enfin ce n’est pas ca le plus gros soucis!

Le soucis qui me pose le plus de probleme c’est qu’avec le pc qui administre mon ipcop a distance je peut pas naviguer sur internet avec et j’arrive pas a faire en sorte que ca marche!

Si tu pouvait m’aider ca serait cool!!

Merci de ton aide

Tchao

Bonjour Priem,

Avant tout commentaires je dois dire que je ne permettrai pas de juger votre travail (chacun fait comme il peut avec ce qu’il a, nous avons pas de moyens illimités ça se saurai) !

Maintenant pour ma part, effectivement je n’aurai pas opté pour cette solution. De nos jours vous pouvez dans un premier temps trouver des switch gérant les VLANS à moindre frais qui sécurisent déjà plus et structurent mieux votre réseau.

Ensuite effectivement comme vous le dites vous mêmes vos règles IPCop sont un peu contre nature, il est utilisé dans votre cas d’une manière peu conventionnelle je dois l’avouer ! Maintenant encore une fois si vous arrivez au but souhaité c’est le principal.

Pour ma part une solution « simple » était donc d’associer un switch administrable avec un IPCop ou utiliser PFsense qui lui est effectivement plus adapter à la situation mais demande un investissement personnel plus important !

Bonne continuation

Merci pour le retour d’expérience

Nilz

Bonjour,

je fais suite à mon post et à vos réponses.

Voilà où j’en suis :

J’ai créé un IPCOP avec en RED le réseau en 192.168.56.0/24 (plan d’adressage pré-existant) et en GREEN un réseau en 192.168.60.0/24 (réseau pédago) ; Ces 2 interfaces sont branchées directement sur le switch primaire. Au point de vue sécurité ce n’est pas top, mais j’expliquerais mon choix à la fin…

J’ai choisi de « détourner » IPCOP comme routeur+proxy et d’ignorer la fontcion pare-feu. En effet les profs (sur le réseau 56) veulent atteindre des répertoires partagés sur les machines élèves (en 60) ; de ce fait j’ai créé deux règles INTERDITES : tout traffic de Green vers Red et tout traffic de Red vers Green AUTORISE !!! Oui je sais, j’ai honte…!

Pourquoi ces choix :

– le réseau pré-existant est en 56.0/24 ; tout le monde était dessus, prof, élève, serveur, imprimante… Grâce aux GPO windows j’ai essayé de sécuriser les machines élève (pas d’accès aux clés USB, C: invisble…) et surtout par d’accès à internet.

– Mais il faut que les élèves aient accès au NET…

– Le but d’IPCOP est de séparer les deux réseaux, sans devoir tout arrêter pendant une semaine et se lancer dans des VLANS et autres réjouissances…, et de mettre un proxy pour le élèves (je fais encore confiance aux profs dans leurs surfs)

– Je suis déjà protégé par un pare-feu avec ma passerelle par défaut (Netasq F50)

– et surtout je suis tout seul donc je dois aller vite.

Au point de vue sécurité, c’est pas très propre ni très étanche. Mais ça fonctionne avec avec le minimum d’intervention et de perturbation pour tout le monde.

De plus je compte mettre la couche ESU4 (http://crdp.ac-rennes.fr/esugunt/public/ESU4/index.php) qui permet de personnaliser l’environnement windows en fonction des machines et des users qui se logguent.

Peut-être PFSense aurait été plus performant ? Si vous le pensez, faite le moi savoir… J’ai pris IPCOP car la communauté est plus importante et surtout je connaissais déjà un peu.

Merci encore à Nilz pour ce blog et ses conseils. Si je peux répondre à quelques uns, je le feras volontiers…

Je garde un oeil très attenetif dessus et je le conseillerais à tout le monde

@ un des ces jours…

Bonjour Georges,

Attention toutefois, mettre un PC avec une interface sur green et sur RED ajoute une belle faille à votre installation.

Ceci dit, pour l’accès au web GUI :

aller dans Part-feu \ Accès externe puis

1 . choisir le protocole : TCP

2. Dans le champ adresse source ou réseau : indiquer l’adresse IP de la machine que vous allez utiliser pour accèder à IPCOP si elle est fixe. Vous pouvez mettre une adresse de réseau. Ne rien mettre dans ce champ autorisera n’importe quelle machine a accèder à IPCOP via le port que vous allez spécifier juste après. Ceci permet d’accèder à votre machine depuis n’importe quel endroit dans l’internet mais à les défauts de ses qualités : c’est plutot dangereux, mieux vaut avoir un mot de passe costaud car n’importe qui peut se faire a main à cet accès.

3. Dans le champs port de destination mettre 445 pour l’accès HTTPS.

-Cochez la case activer.

-Adresse IP de destination, choisissez : Adresse par défaut ».

-Puis cliquer sur Ajouter!

Pour plus d’info référez vous au newbie Kit du forum IXUS

Bonne continuation

Nilz

Bonjour Nilz et merci pour la réponse.

1/ j’ai activé la seconde carte Ethernet présente dans Acer pour disposer d’un accès au Green, en 192.168.1.1, en lieu et place d’OpenVPN… (De ce fait (?) ma connexion Internet via l’autre carte (192.168.0.1) était coupée. Pourquoi?)

Ensuite, malgré vos conseils, je n’ai pu accéder à Ipcop, via webadmin de cette façon.

2/ J’ignore, ce matin, où « Ouvrir le port correspondant à l’interface Webadmin (445) »… dans IPcop? comment?

Je patine…

Merci de vos lumières.

Bonjour Noural,

Par définition l’accès SSH n’est pas activé sous IPCop, il faut aller dans l’onglet Systeme / Accès SSH et cocher la case Accès SSH plus les caes :

Bonne continuation

Nilz

salut nilz

merci pour ces conseils j’ai un problem avec winscppe et putty il peux pas connecté avec ipcop

Bonjour Georges,

Votre problème est très clair, IPCOP autorise par défaut l’accès au Webadmin (ainsi qu’à la console SSH) uniquement depuis de le réseau local (GREEN) pour plus de sécurité (par définition RED étant Internet la zone à risque).

Si vous voulez accéder à cette interface depuis RED 2 solutions :

1. Utiliser un Accès VPN (du style OpenVPN : Addon Zimbra pour IPCop) : dans ce cas votre ACER se voit ajouter une carte réseau (virtuelle) qui aura une adresse IP du réseau Green (192.168.1.x).

2. Plus simple : Ouvrir le port correspondant à l’interface Webadmin (445)

Proto: TCP

Adresse IP source: ici mettez L’IP de votre ACER ça limite les risque car sinon n’importe qui depuis RED c’est à dire depuis Internet a la possibilité d’accéder au Webmin

Adresse IP de destination: DEFAULT IP

Port destination: 445

Remarque: Accès HTTPS IPCop

Si vous voulez donner accès SSH même chose pour le port 22.

NB : vous pouvez également pour plus de sécurité changer les ports d’accès de la page Webadmin ainsi que du SSH (pour SSH vous povez changer le port depuis le Webadmin alors que pour le port du Webadmin c’est via les ligne de commande !)

Bonsoir Nilz,

D’abord bravo pour votre passion, et votre gentillesse à répondre aux profanes et autres hères quelquefois perdus dans les méandres des réseaux…

J’avais installé IPCop l’an passé sans souci. J’accédais au webadmin, j’alimentais en addons via WinSCP et Putty, la totale si je peux dire. Tout allait bien.

Je n’avais pas encore mis mon Acer derrière IPCop, je le laissai dans le même rézo, en attendant de bien maîtriser la chose.

Bon, et puis je me suis lancé à nouveau dans OpenBSD et ai quelque peu délaissé IPCop… pour aujourd’hui (velléitaire?) y revenir.

Freebox __@192.168.0.254 (en mode routeur NAT chez Free pour cause de FTP dans Acer)

|

|

IPCOP_RED__@192.168.0.253/Mask 255.255.255.0/ GW192.168.0.254 —— ——-Acer_@192.168.0.1/Mask255.255.255.0/ GW192.168.0.254/DNS212.27.40.240 (ça ping dans tous les sens, y compris www, normal)

|

|

IPCOP_GREEN_@192.168.1.1/255.255.255.0/DNS212.27.40.240 —— (machines en attente, ifconfig eth0 down)

Ma difficulté (et mon incompréhension totale du pourquoi tant de misère…) :

depuis Acer, à partir duquel je veux administrer IPCop, impossible d’accéder à l’interface d’admin ; pas de https://192.168.0.253:45 possible, ni non plus de http://192.168.0.253:81…

Que se passe-t-il donc?

Vous comprendrez mon quasi désarroi.

Voilà. Je pense n’avoir rien oublié, mais il est tard…

Mille mercis d’avance.

Très cordialement vôtre.

Désolée mais j’ai trouvé …

Bonjour,

J’ai besoin de configurer que la carte Green pour le filtrage d’url. mais alors que j’arrive à continuer il redémarre sans me demander les mot de passe :s

Du coup je n’ai accèss à rien 😮

Que faire ?

j’ai la v1.4.18

Merci pour ces encouragements ; comme tu dits, je vais mettre les mains dans le cambouis et vogue la galère…

Je te tiens au courant ; j’ai jeté un (très) rapide coup d’oeil, apparement on peut déclarer sur bleu le réseau (ex : 192.168.55.0). En tout cas IPCOP ne râle pas quand on l’inscrit. LA grande question : est-ce que ça marche ????

La suite au prochain épisode de Signé Furax

Bonjour Piem,

Déclarer les PC de bleu, signifie que tu les autorises à accéder à Internet donc oui à 1ere vue il faut les déclarer !

Honnêtement ça mérite d’être testé, je n’ai jamais réalisé une telle config (des PC en direct sur bleu) !

Par contre met tes PCs élèves sur bleu les PCs bleu sont vus par vert mais pas l’inverse.

Ensuite pour ce qui est d’urlfilter franchement je pense qu’il doit s’appliquer sur bleu car le proxy s’y applique (de mémoire) maintenant pareil à tester, c’est une config très particulière donc faut mettre les mains dans le cambouis et en avant …..

Courage

Nilz

Bonjour Nilz

merci pour ces conseils ; p’tite question : avec cette config, est-ce que les élèves sont soumis à l’URLFilter et advanc Proxy (ou squidgard) ?

J’ai jeté un coup d’oeil à l’interface Blue ; apparement il faut enregistrer les points d’accès wifi ; Faut-il que j’enregistre chaque PC élève (ou prof) sur cette interface ?

Encore merci pour tous ces conseils précieux.

Piem

Bonsoir Piem,

Si j’ai bien compris votre problème, tu veux que les profs aient accès aux PC des élèves mais pas l’inverse et que tous le monde ai accès à Internet !

Si c’est bien cela, moi je vois bien une config rouge, vert, bleu avec les élèves en bleu et les profs en vert, comme ça les profs ont accès aux réseau élève mais pas l’inverse et tout le monde à accès au web (red).

Bonne continuation

Nilz

Salut et un grand super merci pour ce tuto !

ma petite question perso concerne l’utilisation d’IPCOP dans un collège.

Je voudrais le déployer pour séparer mon réseau pédago de mon réseau administratif à moindre frais.

Je pensais mettre les PC « élèves » sur le Green (pour récupérer le proxy et toutes les sécurités) et mettre le réseau admin (postes administratifs, serveur, imprimante réseau et les postes profs) sur le Red. L’accès à internet se fait par là mais je suis déjà derrière un FW.

Le problème vient du fait que les profs veulent avoir accès aux postes eleves pour déposer des doc sur des répertoires partagés par exemple.

Dans cette config, j’arrive à pinger eleve -> prof mais pas le contraire !

On m’a conseillé de regarder du cote interface BLUE et de mettre les profs dessus. Mais si j’ai bien compris, BLUE voit RED sans filtrage (parfait) mais BLUE de voit pas GREEN.

Aurait-tu un super bon conseille qui me débloquerait ?

Un super grand merci d’avance !

Bonjour à tous,

Tout d’abord congrats a Nilz pour ce tutto!

Pour ma part config classique green+red cad WAN===>ipcop routeur===>LAN 10.9.8.0/24(avec un serveur mail 10.9.8.3)

Je n’arrive pas à bloker le traffic sur le port smtp 25 des postes clients (pour empecher d’etre un open relais pour les spammers) et les forcer a passer par mon serveur mail.

Pour le moment j’ai fait un forward prot TCP Port source et destination 25 IP de destination 10.9.8.3 Mais avec cette regle tout le monde a acces a ce port meme l’exterieur.

Il aurait fallu mettre any dans port source mais ipcop n’accepte pas.

Je ne suis pas sur d’avoir était clair donc n’hesitez pas a me demander plus d’info.

Merci pour aide

Mat from Cambodge

Salut Nilz ,

Impeccable tout fonctionne nickel merci beaucoup.Pour putty c’est mon poste qui bloquait bien (Bitdefender plus précisement).Il ne me reste plus qu’a paramétrer l’autre site (en espérant que la config soit semblable) et créer mon VPN. Mais si je coince je sais où demander ;-).

Encore merci.

A+ Flo

Salut Flo,

Pour le paramétrage PPPoE, il faut d’abord lors de l’install que tu choisisse de configurer RED en PPPoE (sinon modif via console putty avec la commande setup le paramétrage de RED) puis ensuite dans le page de config web que tu aille paramétrer dans l’onglet réseau/connexion.

Pour ton pb de putty je ne vois pas, vérifie que l’accès SSH soit autorisé (cf paragraphe 4.a : Autoriser l’accès SSH). Sinon pb de pare-feu du PC !

Bonne continuation

Nilz

Hey Nilz!

Effectivement je pense aussi comme toi.Dans ce cas il faudrait que je paramètre dans l’interface graphique d’ipcop dans l’onglet modem les différentes informations concernant la connexion pour le FAI?Qu’en penses-tu?

Pendant que j’y pense j’ai un autre problème avec putty, en effet lorsque je veux me connecter il me sors une erreur du style :Network Error ,Network down.(J’essaye de me connecter avec l’ip du coté vert).Ca te dit quelque chose cette erreur?(parefeu qui bloque SSH ou un truc comme ca?)

D’avance Merci.

Flo

Salut Flo,

Si ton routeur gère la connexion via le modem et que tu le remplace par l’IPCop alors c’est l’IPCOP qui doit gérer la connexion et dans ce cas le paramétrage est en PPoE (sur RED).

Si le modem gère lui la connexion alors l’IPCOP est en DHCP (sur RED).

Je penche plûtot pour la première solution mais bon ….

Bonne continuation

Nilz

Merci pour ces réponses.Effectivement c’est exactement ce que j’ai fait mais la carte réseau RED je l’a mets en quoi (DHCP, PPPOE, PPT, FIXE?)

Merci beaucoup.

Flo

Bonsoir Flo,

Et bien c’est très simple, la config que tu veux mettre en place IPCOP remplace ton routeur !

Tu branches la carte réseau RED sur le modem et la carte réseau GREEN sur le switch et le tour est joué !

Tu affecte l’IP 10.0.0.254 à ta carte GREEN (eth0) et tu n’as même pas à reconfigurer tes postes.

J’espère avoir répondu à tes questions

Nilz

Bonjour Nilz je me tourne vers toi car cela fait un moment que je rame pour mettre en place un ipcop dans mon entreprise (pour par la suite créer un tunnel vpn avec un site annexe).J’explique en gros la config : l’entreprise a l’adsl il y a donc un modem (alcatel speed touch home) dans un premier temps qui « envoi » vers un routeur (en 10.0.0.254) ce routeur « distribue » sur un switch manageable lequel « distribue » sur deux switch où sont connectés tous les postes(clients serveurs etc…)J’espère avoir été assez clair.(Tout le réseau est en 10.0.0.0)

Où penses-tu que je dois mettre l’ipcop? et avec quelle configuration?

J’ai essayé plein de config différentes mais sans succès peut être auras-tu la solution.

Sinon impeccable le tuto, très bien réalisé.

Merci d’avance pour ta réponse.

Bonne journée

Flo

Bonsoir Cost,

Evidemment que NON comme je l’ai plus haut à Pizza, IPCOP doit gérer au moin 2 reseau (LAN + WAN ==> Green + RED) pour cela il te faut donc au moins 2 cartes réseau.

La configuration de l’IPcop sera par exemple :

RED (Internet IP WAN ) : 80.10.210.xxx

Green : 192.168.100.254

et les PC du réseau local auron une IP du style 192.168.100.100

avec comme passerelle : 192.168.100.254

Voilà, j’espère avoir répondu à ta question

Bonne soirée

Nilz

Salut Pizza,

Désolé mais je ne comprend pas l’intérêt de ton install, en effet si Green et Red sont sur la même plage d’IP alors ton pare-feu est transparent car il ne sert à rien !

Le but d’un pare-feu est d’obliger l’utilisateur à le traverser (donc 2 plage d’IP différente pour différencier les 2 réseaux LAN et WAN).

Dans ton cas IPCop ne sert plus à rien (ou alors j’ai mal compris ta question) !

Cordialement

Nilz

Salut Gantz et désolé pour le retard de la réponse mais emploi du temps surchargé oblige ……..

1ere question : Le pb vient-il que du plugin urlfilter ??? où cela te le fait-il avec d’autre ?

2eme : est-ce une fresh install ou un pare-feu en prod car pour les test je ne saurai que trop de conseiller d’avoir un pare-feu de test !

Sinon pour regarde le forum Ixus spécialisé IPcop

Bonne continuation NIlz

Bravo, pour le tutoriel c’est très pro. Petite question , il ne te faut qu’une carte réseau sur ton PC , qui héberge ton IPCOP ?

merci d’avance.

Bonjour Nilz et un grand merci pour ce tuto (formidablement bien réalisé).

Je suis un grand novice en matière de linux et autre solution libre de ce type.

J’ai mis en place la configuration que tu propose en me limitant à une zone rouge et verte.

Quand j’active le Filtre URL et que je coche une catégorie (ex: porn, adulte), je n’ai plus accès à aucun site, néanmoins si je les ping cela fonctionne.

J’ai bien conscience que ce genre de filtre ralentit la navigation internet mais la ca bloque complétement et tous types de sites. Au chargement d’une page, le navigateur cherche cherche pour à la fin me donner une erreur de page non trouvé.

Voici donc mon problème, j’attend vos idées.

D’avance merci.

Salut,

Bien pour le tuto !

J’ai configuré IPCOP en mode RED+GREEN

Actuellement ça marche bien …

Je ne veux pas faire du NAT mais avoir un pare-feu transparent …

L’@IP du green et du RED sont dans la même plage …

GREEN=19x.4y.21z.129 255.255.255.128

RED = 19x.4y.21z.5 255.255.255.252

Penses-tu qu’IPCOP gère le mode transparent?

Si oui, comment le configurer?

Merci d’avance,

Pizza.

Bonjour, tout d’abord bravo et merci pour ce tuto.

Mais j’ai un problème d’installation au niveau du plugin urlfilter.

Impossible de le décomprésser. j’ai contourner le problème en décompressant d’abbord le fichier pour ensuite le transférer vers mon ipcop.

Seulement voilà impossible de lancé la commande d’installation (./install) il me marque « permission denied » alors que je suis logué en root.

bref si tu pouvais m’éclairer car c’est un peu la galère.

Ipcop 1.4.15 + dernière version de urlfilter

Merci d’avance

Bonjour,

Normalement le trafic de green vers blue est ouvert (voir forum ixus question : Qu’est-ce qu’IPCOP bloque et laisse passer comme flux).

Donc question, depuis le reseau blue arrivez vous à accéder à votre cam si oui alors le pb vient bien d’un param sur IPCOP sinon le pb vient du paramétrage de la Cam

Bonne continuation

Nilz

Bonjour et merci pour votre article.

J’ai installé un IPCOP avec un interface Red PPOE

Un interface Grenn 192.168.0.x adresse lan ipcop 192.168.0.254

Un interface Blue ( réseau Wifi ) 192.168.1. x

Je n’arrive pas à me connecter à une caméra Wifi (192.168.1.82 :82) depuis un PC connecté en 192.168.0.1.

Comment puis-je faire

Merci de votre réponse

Joël

Salut rnpower,

c’est donc un pb de drivers non chargé voire non supporté, regarde coté du fabriquant pour prendre le pilote ! Ou change de carte 🙂

Bonne continuation

Nilz

merci NILZ pour 7 explication.. g 1 pbm avec la carte réseau realtek 8139d (carte rouge) .. pendant le « probe » ipcop ne la connait pas..

voici la resulta de lspci -n | grep 200:

00:0a.0 class 0200:1904:2031 (rev 01)

j’attend ta reponse ..

Bonjour Mido,

Comme expliquer ci-dessus dans le tuto, une fois IPCOP paramétré et redémarré il faut te connecter avec un PC (sur le LAN : GREEN) via page Web, exemple https://192.168.10.1:445

Depuis l’IPCOP même il n’y a pas d’interface Graphique disponible.

Bonne continuation

Nilz

comment apres avoir fini l’installation d’ipcop et mis le password root ,passer du shell à l’interface graphique d’ipcop(gui) pour faire l’installation des plugins???

et merci d’avance!!!!

Ok merci beaucoup.

Encore bravo pour votre professionnalisme !

Cordialement.

Ok c’est comme vous voulez !

Par contre pour simplifier la gestion des différente IP je vous conseille d’utiliser le logiciel Netsetman qui est capable de gérer plusieurs config IP différentes pour une même carte réseau.

Cordialement

Nilz

Bon j’ai fais mes tests et j’en conclue que pour ma configuration çà ne marche pas.

Donc j’ai fait une configuration green + red avec en red l’adresse 192.168.1.104 et en green l’adresse 192.168.2.1.

Mes postes restent en 192.168.1.X et lorsque l’un d’eux veut profiter du cache pour les mises à jours windows par exemple, je change mon ip dans le réseau 192.168.2.X.

Cordialement

Bonjour David,

Il est possible que vos deux problèmes soient liés, en effet votre serveur web est bien visible de l’extérieur (IPCop fait donc son taf convenablement) toutefois s’il n’as pas accès à Internet, j’en déduit que sa passerelle n’est pas renseignée correctement (en gros quand on lui dit cherche google.com, il ne connait pas et comme il n’a pas de passerelle et peut être pas de DNS, il ne peut pas résoudre cette requête), dans ce cas le serveur ne voit ni Red ni Green car il ne connait pas ces réseaux !

Commencez donc par vérifier le paramétrage de la passerelle et des DNS de votre serveur Web (en passerelle mettez l’adresse IP de la patte Orange d’IPCop, et en DNS celles du FAI par exemple).

Si ça ne fonctionne toujours pas n’hésitez pas à poster de nouveau en mettant un peu plus de détail sur votre config.

Cordialement

Nilz

bonjour,

j’ai lu le tuto (et d’autre) mais je voudrai aller un peu plus loin…

j’ai un ipcop avec rouge, orange et vert. le rouge etant bien sur internet avec un routeur orange pro avec une option firewall et redirection du port 80 sur mon ipcop.

la zone orange heberge le serveur web, la redirection du port 80 se fait bien et j’accede au serveur de l’exterieur.

le lan accede bien a internet et au serveur web.

mon probleme est le suivant : le serveur web, pour fonctionner correctement, doit s’adresser a une base de données qui est sur la zone verte via un port precis (sur lequel ecoute le serveur de BdD).

dans la config ipcop (interface web) dans le tranfert de port, il me propose orange vers vert, ce qui correspond a mon besoin puisque c’est le serveur web qui initie la connection a la base…. sauf que ca ne marche pas !!

et je ne comprend pas non plus pourquoi, noter que le serveur web n’accede pas a internet non plus.

une solution peut etre ?

D’accord trés bien, je fais le test en mettan green + red sur le même réseau ip et regarder quand je passe par ipcop si je profite du cache.

Cordialement

Rebonjour Snipoo,

Sincerement je ne me suis jamais posé la question mais je ne pense pas que ce soit possible !

Désolé

Nilz

Bonjour,

je suis conscient que la mise en place de mon ipcop n’est pas super mais je l’utilise seulement pour son cache et son proxy transparent. En faite je voudrais que lorsque je veux profiter du cache je change ma passerrelle pour passer par ipcop, et que lorsque je remet la passerelle de la livebox, je ne possède plus le cache.

Est-il donc possible d’avoir donc qu’une seule interface sur ipcop ou bien une configuration du style green + green ?

Cordialement

Bonjour Snipoo,

Désolé mais je pense que votre démarche n’est pas cohérente, en effet le but de la mise en place d’IPCop est autant de protéger le réseau local d’un accès malveillant venant d’Internet que de gérer les accès Internet de vos clients LAN !

Dans votre config la première fonction est complètement zappée et la seconde est contournable en 2 clics ! (l’utilisateur n’a qu’à changer sa passerelle pour éviter votre IPCOP) ==> coté sécurité c’est pas le top !

En effet IPCop doit s’interposer entre la Livebox et le LAN.

Pour éviter de reparamétrer tous vos postes la solution la simple et de changer l’IP de la livebox en 192.168.2.1 par exemple de mettre en Red d’ipcop 192.168.2.254 et en Green 192.168.1.1

Comme ça pour vos postes la passerelle ne change pas !

Bonne continuation

Nilz

Bonjour,

Alors pour votre problème joseph je pense que ça vient du serveur DHCP d’IPCop ou du paramétrage de vos postes clients !

Dans un premier temps vérifiez que vos postes clients soient bien configurés pour obtenir l’adresse IP automatiquement.

Si ça ne marche toujours pas essaiyez de fixer les adresses sur les postes clients pour voir si vous n’avez pas un problème sur la patte Green de l’IPCop. Je pars du principe que votre réseau est le suivant :

Internet ——- BOX ——- IPCOP ——- LAN

Adresse Box coté IPCOP : 192.168.1.1

Adresse IPCop Red : 192.168.1.254

Adresse IPCop Green : 192.168.10.254

Votre poste client doit avoir comme paramétrage IP :

Adresse IP : 192.168.10.x (x compris entre 1 et 253)

Passerelle : 192.168.10.254

DNS : celles de ton FAI

Voilà j’espère vous avoir aidé

Nilz